Secondo me, questa chiavetta per lo streaming chiamata Chromecast e venduta a 35 dollari potrebbe anche spaccare. Almeno, dove c’è banda abbastanza larga.

Quindi non da noi.

Secondo me, questa chiavetta per lo streaming chiamata Chromecast e venduta a 35 dollari potrebbe anche spaccare. Almeno, dove c’è banda abbastanza larga.

Quindi non da noi.

Bello (quanto una tavanata galattica) questo servizio del TG1 intitolato La nuova ossessione (nel video inizia al minuto 30:30) . Si parla del fatto che “sono sempre di più gli italiani che non rinunciano ad internet neanche in riva al mare” e ad un certo punto – dopo aver visto gente in spiaggia con smartphone, tablet e notebook – la giornalista si affretta a dire con tono ansiogeno:

La vacanza che corre sul web, gli amici sono quelli rimasti in città, sms continui, suonerie che irrompono nella tranquillità di una mattinata al mare. Il confine con la maleducazione è labile, ma l’ansia da connessione è tale che, ci spiegano, anche la scelta del lido passa dalla potenza della rete WiFi.

Un momento: gli SMS continui e le suonerie che irrompono nella tranquillità ci sono dagli anni ’90, da quando i telefonini hanno cominciato a diffondersi e i supercafoni hanno cominciato ad ostentarli senza rispetto per la quiete altrui. Che non ha nulla a che fare con il fatto di volersi connettere ad Internet sempre e comunque (per scelta o per dipendenza, anche se quest’ultima effettivamente può portare l’utente ad alienarsi).

P.S. Lulgio (anziché Luglio) lo trovate scritto sul sito web del TG1

Dalla padella nella brace, o – come scrive Marco Valerio Principato su The New Blog Times – “di male in peggio”! Sull’accesso pubblico a Internet, con gli ultimi emendamenti al Decreto Fare siamo passati dal Decreto Fare a Casaccio al più intricato Decreto Fare Casino! Ma in realtà, oltre alla confusione, la nuova stesura del provvedimento porta incertezze e lacune.

Infatti, per quanto riguarda l’articolo 10, oltre alle già citate perplessità sul titolo che ne dovrebbe circoscrivere l’ambito di applicazione (“Liberalizzazione dell’allacciamento dei terminali alle interfacce della rete pubblica”, che scritto così potrebbe anche riguardare la rete del gas) e sul testo sottostante, dalla Camera si apprende dell’approvazione di tre emendamenti, il cui assemblaggio porta a questo:

Sostituire i commi 1 e 2 con i seguenti:

1. Quando non costituisce l’attività commerciale prevalente del gestore del servizio, l’offerta di accesso ad internet al pubblico tramite tecnologia WIFI non richiede la identificazione personale degli utilizzatori. Non trovano applicazione l’articolo 25 del decreto legislativo 1o agosto 2003, n. 259 e l’articolo 7 del decreto-legge 27 luglio 2005, n. 144, convertito, con modificazioni, dalla legge 31 luglio 2005, n. 155. Resta fermo l’obbligo del gestore di garantire la tracciabilità del collegamento attraverso l’assegnazione temporanea di un indirizzo IP e il mantenimento di un registro informatico dell’associazione temporanea di tale indirizzo IP al MAC address del terminale utilizzato per l’accesso alla rete internet.

2. Il trattamento dei dati personali necessari per garantire la tracciabilità del collegamento di cui al comma 1 è effettuato senza consenso dell’interessato, previa informativa resa con le modalità semplificate di cui all’articolo 13, comma 3, del decreto legislativo 30 giugno 2003, n. 196, e non comporta l’obbligo di notificazione del trattamento al Garante per la protezione dei dati personali.

Nel primo comma, dunque, si stabilisce in primis che solo chi offre un accesso in modalità WiFi non sarà tenuto a richiedere l’identificazione degli utenti. Per cui questa norma non si applica a chi offre un collegamento ad Internet tramite un computer dedicato, oppure concedendo l’uso di una propria porta di rete per chi intende collegarvi il proprio computer per accedere ad Internet. In questi casi diversi dal WiFi, stando al testo approvato, pare proprio che sarà necessario chiedere l’identificazione degli utenti.

Al già previsto obbligo di rilevare il MAC Address, inoltre, si aggiunge ora anche quello di abbinarvi l’indirizzo IP assegnato al momento della connessione, e di compilare un registro informatico dell’associazione temporanea di tale indirizzo IP al MAC address del terminale utilizzato per l’accesso alla rete internet. Soluzione assolutamente inutile, poiché l’indirizzo assegnato temporaneamente sarà un indirizzo IP privato interno simile a tutti quelli utilizzati in qualunque LAN (ad esempio 192.168.x.x), e quindi in qualunque esercizio, abbinato ad un MAC Address di cui nessuno conosce il titolare (all’acquisto di uno smartphone, tablet o notebook dotato di scheda WiFi, qualcuno vi ha mai identificato?). Ancora una volta, niente che sia unico, ne’ che identifichi in modo certo un utente.

Per i gestori dei locali pubblici intenzionati ad offrire il WiFi, si conferma quindi l’obbligo di avere uno strumento per registrare le connessioni attuate dal suo esercizio, per cui si deve attuare – senza consenso da parte dell’interessato – un trattamento dei dati personali che in precedenza era stato escluso, ma che ora è necessario per garantire la tracciabilità del collegamento di cui al comma 1 è effettua to senza consenso dell’interessato.

Dati che verranno conservati, non per dodici o ventiquattro mesi, come stabilito in precedenza dal Decreto Legislativo 109/2008, ma per… A proposito, per quanto, quanto tempo? Non si sa, questo provvedimento non ne parla.

Quindi bisognerà conservare questi dati per sempre? Oppure è possibili cancellarli il giorno dopo la registrazione? Non si sa, questo provvedimento non ne parla.

Ci sono sanzioni a questo proposito? Non si sa, questo provvedimento non ne parla!

Date un’ultima occhiata ad AltaVista perché la sua chiusura ufficiale è stata prevista per domani.

Per chi si chiedesse di cosa sto parlando: AltaVista negli anni ’90 era il motore di ricerca di riferimento. Fu lanciato da Digital Equipment nel 1995, lo stesso anno in cui Larry Page e Sergey Brin si incontrarono a Stanford, dando vita ad un’amicizia e ad una collaborazione professionale che, dopo pochi anni, avrebbe a sua volta dato vita a Google.

AltaVista, in realtà, è scomparso dal web già da qualche anno: il suo indirizzo porta solamente ad un’interfaccia alternativa di Yahoo! (che lo acquistò nel 2003).

Il Decreto Fare è stato pubblicato sulla Gazzetta Ufficiale venerdì 21 giugno. Ricordo che le promettenti anticipazioni recitavano:

Nel Decreto Fare il Consiglio dei Ministri ha previsto la liberalizzazione dell’accesso ad internet (wifi), come avviene in molto Paesi europei.

L’offerta ad internet per il pubblico sarà libera e non richiederà più l’identificativo personale dell’utilizzatore. Resta però l’obbligo del gestore di garantire la tracciabilità mediante l’identificativo del dispositivo utilizzato.

Veniamo quindi al testo ufficiale. Nel decreto legge n. 69 del 21 giugno 2013 troviamo l’articolo 10 dedicato alla Liberalizzazione dell’allacciamento dei terminali di comunicazione alle interfacce della rete pubblica.

Interfacce della rete pubblica de che? Ah, forse è perché non riguarda esclusivamente il WiFi. Vedremo. L’articolo si apre così:

L’offerta di accesso ad internet al pubblico è libera e non richiede la identificazione personale degli utilizzatori. Resta fermo l’obbligo del gestore di garantire la tracciabilità del collegamento (MAC address)

Ma è il Decreto del “Fare un po’ a casaccio”? La prima frase sembra dire che chiunque può offrire l’accesso a Internet nel modo che ritiene opportuno. L’unico obbligo è in capo al gestore. Però manca una definizione del soggetto (o dei soggetti) a cui questa norma fa riferimento: “gestore” di cosa?

Inoltre, il riferimento al MAC Address è abbastanza risibile: si tratta di un codice che identifica una scheda di rete (Ethernet o wireless) abbinata ad un terminale. E’ il produttore che lo assegna alla scheda ed è univoco, ma può essere modificato via software. Detto questo, e ammesso che non venga modificato, se un computer è accessibile a più utenti (come quelli di una biblioteca, o di un Internet Point di un albergo), e nessuno può risalire all’identità di ognuno, in caso di utilizzi non consentiti o addirittura illeciti che senso ha identificare solo il computer?

Segue una precisazione che, in realtà, contiene un’imprecisione:

La registrazione della traccia delle sessioni, ove non associata all’identità dell’utilizzatore, non costituisce trattamento di dati personali e non richiede adempimenti giuridici

Innanzitutto sarebbe opportuno capire una cosa: la registrazione della traccia delle sessioni come va effettuata? Quali dati deve contemplare? Il MAC Address? La data? Ora di inizio e ora di fine navigazione? Gli indirizzi dei siti visitati? Di tutto e di più?

Se l’utente non viene identificato, questa registrazione non è riconducibile ad alcuna persona, quindi non esiste alcun trattamento di dati personali. Ma questo, in realtà, vale solo finché un utente si limita ad un’attività di consultazione, ad esempio leggere il giornale via web… Se invece si iscrive ad un servizio online, o se consulta un proprio account (il conto corrente bancario, la pagina personale sul social network, la propria webmail, o altro ancora), la registrazione potrebbe contenere informazioni assolutamente personali, e quindi il trattamento di dati personali c’è.

Ergo, il provvedimento di liberalizzazione dell’accesso a Internet contenuto nel Decreto Fare, così com’è oggi, è talmente vago e approssimativo da essere pressoché inutile.

Il Ministero dello Sviluppo Economico annuncia:

Nel Decreto Fare il Consiglio dei Ministri ha previsto la liberalizzazione dell’accesso ad internet (wifi), come avviene in molto Paesi europei.

L’offerta ad internet per il pubblico sarà libera e non richiederà più l’identificativo personale dell’utilizzatore. Resta però l’obbligo del gestore di garantire la tracciabilità mediante l’identificativo del dispositivo utilizzato.

Per la serie “Forse non tutti sanno che…” segnalo che nel 2005 – in seguito agli attentati di Londra, ma non solo – con un decreto legge fu introdotto l’obbligo, per i gestori di un locale con servizio WiFi, di acquisire i dati anagrafici dell’utente prima di concedergli l’accesso. Questo obbligo di identificazione è poi stato alleggerito, fino ad essere eliminato – a partire dal 2011 – con il decreto legge 225/2010. Molti gestori hanno proseguito nella conservazione dei dati relativi al traffico Internet generato dai clienti (come previsto in precedenza dalla legge), ma comunque a suo tempo il Garante della Privacy aveva chiarito:

“Gli esercenti che ancora dispongono di strumenti per il monitoraggio e l’archiviazione dei dati possono eliminarli, senza il rischio di alcuna responsabilità, rendendo così realmente libero il servizio di Wi-Fi offerto. Altrimenti, se vogliono continuare ad utilizzare tali sistemi in maniera legittima, sono tenuti a rendere informati i propri avventori dell’utilizzo che viene fatto dei dati monitorati, attraverso la sottoscrizione da parte loro del consenso al trattamento degli stessi”

Il Decreto Fare, almeno leggendo il comunicato stampa che ne anticipa i contenuti (quindi è tutto da verificare con il testo definitivo), non sembra prevedere nulla di diverso da ciò che già la legge consente. Al massimo, in materia di identificazione degli utenti potrebbe confermare l’interpretazione data fino ad oggi dagli addetti ai lavori, ma senza apportare modifiche sostanziali. Quindi di quali novità si parla?

Update: Guido Scorza spiega che, nei testi delle bozze del decreto e diversamente da quanto anticipato nel comunicato del ministero, il provvedimento prevede effettivamente una liberalizzazione, ma che non c’entra con l’identificazione degli utenti. La novità consiste nell’abolizione dell’obbligo di far installare apparati di rete (modem, router, ecc.) solamente da parte di un’impresa “abilitata” ed iscritta in un apposito albo.

Marissa Mayer – ex manager di Google e oggi presidente e amministratore delegato di Yahoo, ha confermato le trattative rumoreggiate dalla stampa nei giorni scorsi, comunicando il raggiungimento dell’accordo per rilevare Tumblr (nota piattaforma di tumblelog, ossia di piccolo blog). Le parole poco formali con cui ha dichiarato ufficialmente l’operazione ne fanno il mio mito di oggi:

I’m delighted to announce that we’ve reached an agreement to acquire Tumblr!

We promise not to screw it up […]

In italiano: “Sono felice di annunciare che abbiamo raggiunto un accordo per acquisire Tumblr!

Promettiamo di non mandare tutto a… […]”. Significa che non manderanno tutto a rotoli, ma in modo molto gergale (come dire “non manderemo tutto a puttane”, o “non manderemo tutto a farsi fottere”).

Secondo le indiscrezioni, l’operazione potrebbe valere oltre un miliardo di dollari, per cui l’attenzione di non mandare tutto a rotoli appare quantomai opportuna: mettendo le mani su una piattaforma di blogging e di condivisione, Yahoo potrà riuscire a coprire un buco che rappresenta un segmento di mercato che non ha mai toccato, e che è sempre più sbilanciato nel mondo della telefonia mobile (altro mondo in cui Yahoo non ha una presenza forte).

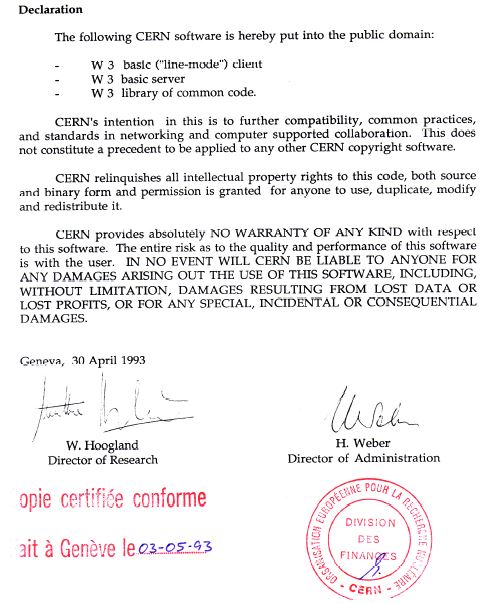

30 aprile 1993: la tecnologia relativa al World Wide Web – o, più comunemente, Web – viene resa di pubblico dominio con una dichiarazione formale. Nata da un’idea di Tim Berners-Lee, rappresenta l’evoluzione di un progetto (che si chiamava inizialmente ENQUIRE) basato sull’ipertesto, con l’obiettivo di agevolare lo scambio di dati e informazioni tra ricercatori impegnati in esperimenti scientifici. La sua apertura ha cambiato il mondo.

Per iniziare la settimana parlando di stretta attualità, ecco la composizione del Governo della Repubblica Italiana, con i contatti pubblici su Twitter, personali e/o dei ministeri.

Presidenza

Ministri senza portafoglio

Ministri con portafoglio

Gli account personali sono ben 17 su 23 componenti, un bel record. Oltre alle numerose urgenze che questo Governo deve affrontare, sarebbe bello che questa presenza su Twitter aumentasse e che non rappresentasse solo una facciata, ma una reale disponibilità all’ascolto e al confronto.

Sul Giornale di oggi c’è un articolo intitolato “Internet è la vera scuola del terrore”, che esordendo con la frase “La maggiore scuola del terrore è il web, il fiore più carnoso della grande serra della democrazia” individua nel web “la patria dell’indottrinamento dei due giovani” sospettati degli attentati di Boston.

Non dimenticando che su Internet è possibile trovare contenuti di varia natura, non è superfluo osservare che titolo e incipit di quell’articolo, ancor più del testo che li approfondisce, costituiscono una miope inquadratura di un problema con radici ben più profonde e distanti dal web che, come spesso accade – anziché strumento, quale è – viene invece erroneamente indicato come agente. Titolo e incipit sono fuorvianti perché fanno apparire Internet come una sorta di colpevole primario, demonizzandolo agli occhi di un lettore poco attento che potrebbe essere indotto ad evitarlo completamente, nonostante le sue numerose possibilità di utilizzo virtuoso.

Dall’Internet “candidata al premio Nobel per la pace” fino all’accusa di essere “la vera scuola del terrore” possiamo trovare numerose posizioni e opinioni intermedie. Ma non va dimenticato che uno strumento – quando i suoi utilizzi sono molteplici – non può avere carattere negativo o positivo, mentre può averlo il contegno di chi lo utilizza, proprio per come lo utilizza, e parlando del web è opportuno (anzi, necessario) distinguere il mezzo dai contenuti e individuare correttamente le responsabilità.

Il putiferio che in queste ore viene dipinto con tinte apocalittiche e indicato come “il più grande cyber-attacco della storia” (o addirittura “l’attacco hacker che ha quasi distrutto internet”) sarebbe la degenerazione di una diatriba digitale. In realtà la vicenda appare largamente sovradimensionata: meno allarmante di come è stata trattata da molti, sarebbe nata da un attacco perpetrato ai danni di Spamhaus (che aggiorna una black list di generatori di spam, molto utilizzata) da parte di Cyberbunker, un hosting provider olandese, che “indispettito” per essere finito nella lista dei cattivi avrebbe pensato bene di spedire un po’ di fuffa digitale a Spamhaus, abbastanza da bloccarne l’attività.

Concordo sul fatto che l’evento sia indubbiamente considerevole: i due si sarebbero scambiati un botta-e-risposta che avrebbe raggiunto picchi da 300 Gbps (si parla di 300 Gigabit al secondo, circa 35 Gigabyte). Spamhaus, coadiuvata da CloudFlare, sarebbe riuscita a parare i colpi e a costringere Cyberbunker a orientare i propri attacchi altrove.

L’attacco si sarebbe quindi propagato anche ad alcuni Internet Exchange (quello che ha subito maggiori disservizi è il Linx, che il 23 marzo per un’ora ha lavorato al 50% delle proprie possibilità).

Tuttavia, analizzando alcune rilevazioni in tempo reale fornite da vari servizi disponibili sul web, non sembra affatto di essere vicini alla distruzione di Internet: il Real-Time Web Monitor di Akamai evidenzia effettivamente i picchi di traffico nelle zone interessate da questa vicenda, ma a livello globale mostra una situazione piuttosto tranquilla.

Come suggerito da un equilibrato articolo di Gizmodo, inoltre, è possibile consultare anche il traffico mensile rilevato da Internet Traffic Report.

Osservandolo notiamo anzi che all’inizio di marzo c’è stato di peggio (maggiori picchi di traffico, generati probabilmente da altre cause), ma nessuno ne ha parlato con l’enfasi di questi giorni e in effetti Internet è ancora in piedi, nonostante da qualche parte si legga che si è trattato di “qualcosa di simile alle bombe nucleari”, armi che però disintegrano, mentre finora al massimo abbiamo assistito a eventi temporanei.

Quindi è doveroso osservare questi fenomeni con molta attenzione, ma è opportuno porre altrettanta attenzione anche ai termini utilizzati per parlarne.

Devo ancora farmi un’idea di istella, nuovo motore di ricerca italiano lanciato da Tiscali. Al momento – nel dubbio – esprimo cauto ottimismo, trovando apprezzabilissimo che questo nuovo motore di ricerca non cataloghi, ne’ tracci gli utenti. Google lo fa, anzi fonda il proprio business proprio su queste attività, minando pesantemente la privacy di ognuno. Per questo motivo condivido l’osservazione scritta ieri da Marco sul New Blog Times: “se il buon giorno si vede dal mattino direi che istella (…) sia pronto per iniziare un riscatto tutto italiano”.

Devo ancora farmi un’idea di istella, nuovo motore di ricerca italiano lanciato da Tiscali. Al momento – nel dubbio – esprimo cauto ottimismo, trovando apprezzabilissimo che questo nuovo motore di ricerca non cataloghi, ne’ tracci gli utenti. Google lo fa, anzi fonda il proprio business proprio su queste attività, minando pesantemente la privacy di ognuno. Per questo motivo condivido l’osservazione scritta ieri da Marco sul New Blog Times: “se il buon giorno si vede dal mattino direi che istella (…) sia pronto per iniziare un riscatto tutto italiano”.

L’inizio è decisamente più promettente di quello di Volunia, ma per capirne il valore sarà necessario comprenderne bene anche il modello di business: «Venderemo la pubblicità e le parole chiave, ma potremo anche stringere accordi con le pubbliche amministrazioni e con gli editori», ha dichiarato Renato Soru, precisando “Vorremmo confrontarci, a livello di tecnologia, con i giornali e con i loro editori. Istella si propone di servire le testate che usano i motori di ricerca per il quotidiano lavoro redazionale. Speriamo di attivare una proficua sinergia”.

In ogni caso, un’informazione utile a chi tiene con particolare attenzione alla propria privacy: la procedura di registrazione può avvenire inserendo i propri dati, oppure connettendosi tramite un account Facebook. Ovviamente questa connessione prevede una condivisione di informazioni, è sempre bene esserne consapevoli.

Se un malfunzionamento di Facebook Connect può bloccare mezza Internet – eventualità che si è verificata la scorsa settimana – significa che ci troviamo di fronte ad un problema di dipendenza da Facebook da parte di molti siti web e questo impone una riflessione.