Nell’era delle illusorie e superficiali convinzioni che su Internet “tutto è accessibile, libero e gratuito” e chi non ha nulla da nascondere “può pubblicare ciò che gli pare”, in vista della prossima entrata in vigore del GDPR – il nuovo Regolamento europeo in materia di protezione dei dati personali – è opportuno fare chiarezza su alcuni aspetti, in primo luogo per comprendere che in questo ambito esistono diritti e doveri per tutti: pensare infatti che la questione “privacy” riguardi solamente i doveri delle aziende che trattano dati e i diritti degli utenti, senza pensare che anche per questi ultimi esistano dei doveri, significa avere una visione limitata dell’argomento, soprattutto in un contesto di utilizzo di servizi Internet da parte degli utenti di minore età, con particolare riguardo a social network, servizi di messaggistica e di condivisione di contenuti.

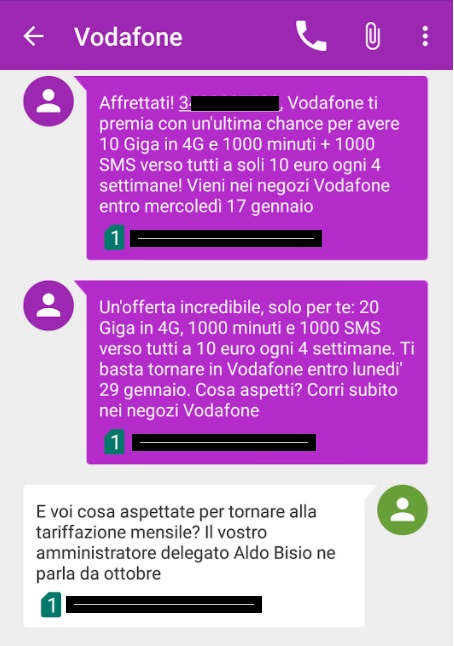

Le condizioni di servizio di molte piattaforme (cito ad esempio non esaustivo Facebook, Snapchat, Instagram, WhatsApp, Youtube, Ask.fm, Musical.ly) attualmente permettono l’iscrizione a minori con età di almeno 13 anni, che nel caso di Musical.ly devono comunque essere autorizzati da un genitore o tutore. Fa eccezione al momento ThisCrush, che prevede un’età minima di 18 anni (in caso di età inferiore, l’account deve essere creato e supervisionato dal genitore/tutore). Il limite dei 13 anni deriva dall’origine di questi servizi, nati prevalentemente negli USA, in cui vige il “COPPA” (Children’s Online Privacy Protection Act), una legge federale che vieta alle aziende private la raccolta di dati e informazioni personali a persone di età inferiore ai 13 anni e impone il consenso all’utilizzo di un servizio da parte di chi esercita la patria potestà.

Perché inizialmente ho citato il nuovo Regolamento Europeo? Perché in questo contesto la nuova norma – che entrerà in vigore il 25 maggio 2018, quindi tra quattro mesi – prevede un principio molto chiaro che consiste nell’età di 16 anni come limite minimo per l’iscrizione a servizi offerti dalla società dell’informazione, vale a dire social network e servizi di messaggistica, a meno che genitori o tutori non manifestino il consenso all’iscrizione di soggetti di età minore (ma comunque non inferiore ai 13 anni). Quindi, laddove non arrivasse il buon senso – quel buon senso che dovrebbe spingere ogni genitore alla consapevolezza di ciò che fanno i figli di cui sono responsabili – arriva una legge per ricordare ai genitori di interessarsi e occuparsi responsabilmente anche dell’attività svolta online dai propri figli (dal momento che ciò che fanno offline, cioè nel cosiddetto “mondo reale”, è oggettivamente e indiscutibilmente di loro interesse e responsabilità).

Il nuovo Regolamento lascia facoltà agli Stati UE di abbassare il vincolo di età (anche in questo caso comunque non sotto i 13 anni). In assenza di provvedimenti specifici da parte dei singoli Stati, per gli utenti tra i 13 e i 16 anni di età l’iscrizione a social network e servizi di messaggistica dovrà dunque essere subordinata al consenso di genitori o tutori, che saranno quindi chiamati non solo ad esercitare una ragionevole supervisione, ma anche a rispondere di eventuali condotte non adeguate, un’attenzione quantomai opportuna in un’epoca caratterizzata da fenomeni come il cyberbullismo (variante online del bullismo, ma da deprecare senza attenuanti, avendo anzi l’aggravante della possibilità, per il bullo, di agire dietro uno schermo e non de visu), che saranno gestiti dal Garante della Privacy a cui potranno pervenire segnalazioni dirette, come stabilito dalla legge 71/2017, in cui sono inoltre previste misure di prevenzione ed educazione nelle scuole.

Non va inoltre dimenticato che i minori, talvolta, devono essere tutelati anche dalle azioni compiute dagli stessi genitori, quando ad esempio pubblicano sui social network certe loro immagini (magari in situazioni o pose imbarazzanti) o scrivono in modo esageratamente dettagliato racconti di episodi o avvenimenti famigliari, generando delle vere e proprie interferenze nella loro vita privata. Da alcune foto si possono ottenere dati personali e sensibili: nomi, indirizzi, abitudini, hobby e altre informazioni che possono rendere rintracciabili i soggetti ritratti. Spesso si tratta di superficialità e sottovalutazione di un problema che può avere risvolti ampiamente inaspettati. Sto parlando naturalmente di chi pubblica contenuti senza alcun tipo di precauzione nella scelta di cosa condividere o nei confronti del pubblico che potrebbe vederle, abitudine che può derivare da moti di vanità e orgoglio che in molti casi sarebbe opportuno reprimere: i rischi vanno dall’utilizzo indebito delle immagini altrui (con derive sgradevoli) fino al grooming (l’adescamento effettuato su Internet). E non si tratta certo di un’esagerazione, ne’ di una questione di lana caprina, se un giudice è arrivato al punto di stabilire la necessità del consenso di entrambi i genitori in casi come questo, in cui sono state rilevate violazioni a numerose leggi (art. 10 del Codice Civile, artt 4,7,8 e 145 del Codice della Privacy, gli artt. 1 e 16, I comma, della Convenzione di New York sui diritti del fanciullo, che l’Italia ha ratificato con la Legge 176/1991).

La consapevolezza delle possibili conseguenze e implicazioni delle azioni compiute da genitori e figli (in rete e fuori) non deve mai mancare.